認証

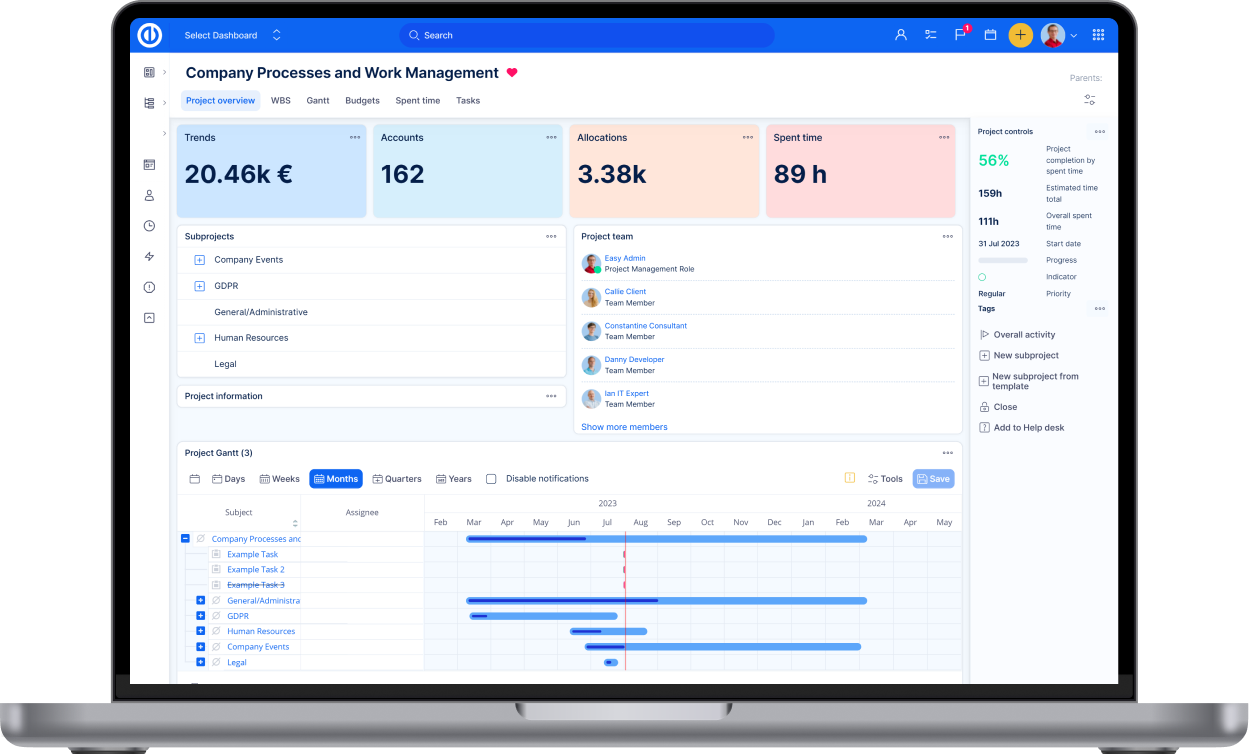

認証設定を設定する方法

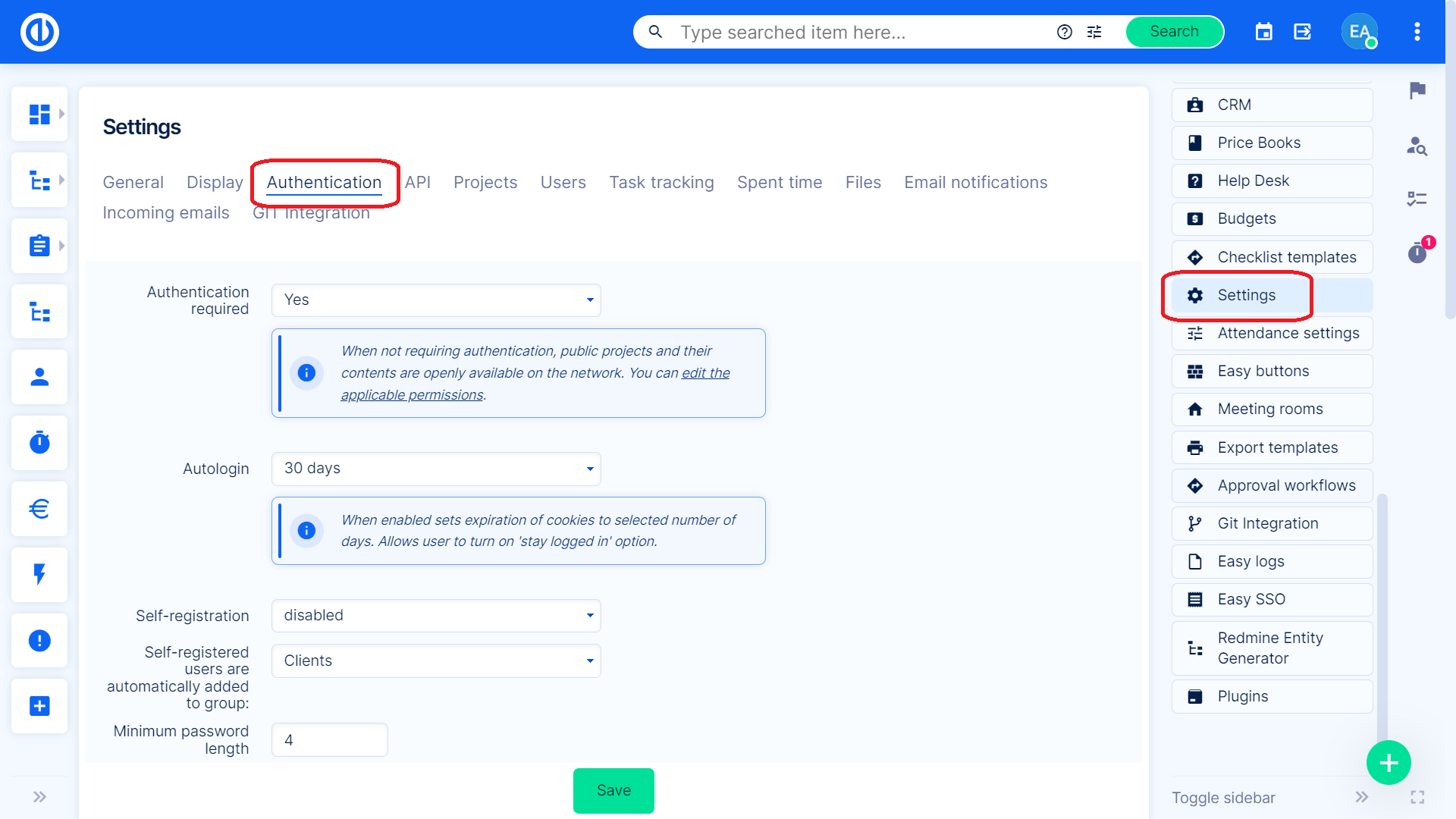

認証設定にアクセスするには、に移動します 管理»設定»認証.

ここで、次のオプションを設定できます。

- 認証が必要です –認証を必要としない場合、公開プロジェクトとそのコンテンツはネットワーク上で公開されています。 [管理]»[役割と権限]で、匿名ユーザーに適用可能な権限を編集できます。

- 自閉症者 –ユーザーが自動ログイン機能を使用してログインした日数。

- 自己登録 –ここでは、ユーザーが自己登録を実行できるかどうかとその方法を設定できます。

- メールによるアカウントのアクティブ化 -登録したメールにアクティベーションリンクが送信されます。

- 手動アカウントアクティベーション -管理者はユーザーをアクティブ化する必要があります。 登録済みユーザーは、ステータス「登録済み」でユーザーリストでフィルタリングできます。

- アカウントの自動アクティブ化 -ユーザーは最初のログイン時にアクティブ化されます。

- 自己登録ユーザーは自動的にグループに追加されます –自己登録ユーザーを既存のグループに自動的に追加できます。

- パスワードの最小の長さ –要求された文字数を入力します。

- 機密性の高いビジネスデータを保護するために、ログイン資格情報(ログイン名とパスワード)をWebブラウザに保存しないことを強くお勧めします。 パスワードを保存するかどうかをWebブラウザーから尋ねられた場合は、パスワードを保存しないでください。 そうしないと、ユーザーアカウントと、そこからアクセスできるすべての情報が悪用されるリスクが高くなります。

- 残念ながら、ブラウザへのパスワードの保存を防ぐアプリケーションの方法はありません。 ブラウザは、アプリケーションのメカニズムがパスワードの保存を禁止することを回避するために全力を尽くしており、関連するセキュリティリスクに関係なくそうします。

- パスワードに必要な文字クラス –大文字、小文字、数字、または特殊文字を選択します。 入力したパスワードがこれらの基準のいずれにも当てはまらない場合は、エラーメッセージが表示されます。

- 一意のパスワードカウンター –パスワードを何回変更した後、ユーザーは最後のパスワードを再度設定できます。

- 後に必要なパスワード –何日後、ユーザーはシステムからパスワードの変更を求められます。 ただし、パスワードの有効期限に関する通知は、ユーザープロファイルでオフにすることができます。

- 電子メールによるパスワードのリセットを許可する –パスワードリセットリンクを電子メールで送信できるようにチェックします。

- 二要素認証 –設定 "身体障がい者「すべてのユーザーのXNUMX要素認証デバイスを非アクティブ化してペアリングを解除します。設定」必須" は、すべてのユーザーが次回のログイン時に XNUMX 要素認証を設定することを要求します。"管理者に必須" を設定すると、すべての管理者は次回のログイン時に XNUMX 要素認証を設定する必要があります。" を設定するオプション"は、すべてのユーザーが自分の決定に基づいて、ユーザープロファイルでXNUMX要素認証を有効/無効にできるようにします。

- 2要素認証(2FA)は、XNUMX段階認証と呼ばれることが多く、ユーザーがXNUMXつの認証要素を提供して、本人であることを確認するセキュリティプロセスです。 XNUMXFAは、ユーザーがXNUMXつの要素(通常はパスワード)のみを提供するセキュリティプロセスである単一要素認証(SFA)とは対照的です。

- 2FA認証がグローバルにアクティブな場合、ユーザーは自分のユーザープロファイルで有効/無効オプションを見つけることができるため、各ユーザーは自分の都合の良いときに認証プロセスをカスタマイズできます。 別のユーザーに対して2FA認証をアクティブ化する権利を持っているユーザーはいません。 管理者だけが他のユーザーのためにそれを非アクティブ化する権利を持っていますが、彼はそれをアクティブ化することはできません。

- 2FAを有効にするには、表示されたQRコードをスキャンするか、プレーンテキストを認証システムアプリ(Google認証システム、Authy、Duo Mobileなど)に入力するように求められます。 アプリは、次のステップでそれぞれのフォームに入力し直す確認キーを生成することになっているため、2FAが確認されてアクティブ化されます。

- X日間デバイスを覚えておく –ユーザーのデバイスがすでにわかっている場合は、指定された日数以内にtwofa検証コードを要求しないでください。

- 記憶されているデバイスを検証する –ユーザーが不明な場所からログに記録されているかどうかを警告するためにチェックします。

- セッションの最大存続期間 –システムがユーザーを自動的にログアウトするまでに誰かがログインできる期間。

- セッションの非アクティブタイムアウト –システムがユーザーを自動的にログアウトする前に、誰かが非アクティブになることができる期間。

- ログインページにソーシャルサービスアイコンを表示する –チェックしてアイコンを表示します。

- ログイン試行の失敗:機能を有効にする –間違ったパスワードを複数回送信した後、ユーザーを自動的にブロックするセキュリティ機能。

- X回試行後にユーザーをブロックする –指定された数の誤ったパスワードの送信後にユーザーをブロックします。

- ブロックされると、ユーザーはログインページに設定された通知を見つけます。 ユーザーのブロックを解除できる管理者またはオフィスの連絡先情報を表示して、どこに行けばよいかすぐにわかるようにすることをお勧めします。

- また、ユーザー管理を担当する管理者がユーザーに積極的に連絡して何が起こったのかを知ることができるように、通知を有効にすることをお勧めします。

- 手動によるブロック解除–管理者は、ユーザープロファイルに移動して(ユーザー編集フォームと混同しないでください)、["]をクリックすることで、ユーザーのブロックを簡単に解除できます。ブロックを解除する".

- ブロックとロック–この機能は、ユーザーのロック機能とはまったく関係ありません。この機能は、ユーザーが組織を離れた場合など、ユーザーをアプリケーションから完全に非表示にする場合に使用されます。 ブロックされたユーザーは引き続きアクティブであり、ブロックが解除されるまでアプリケーションにログインできません。

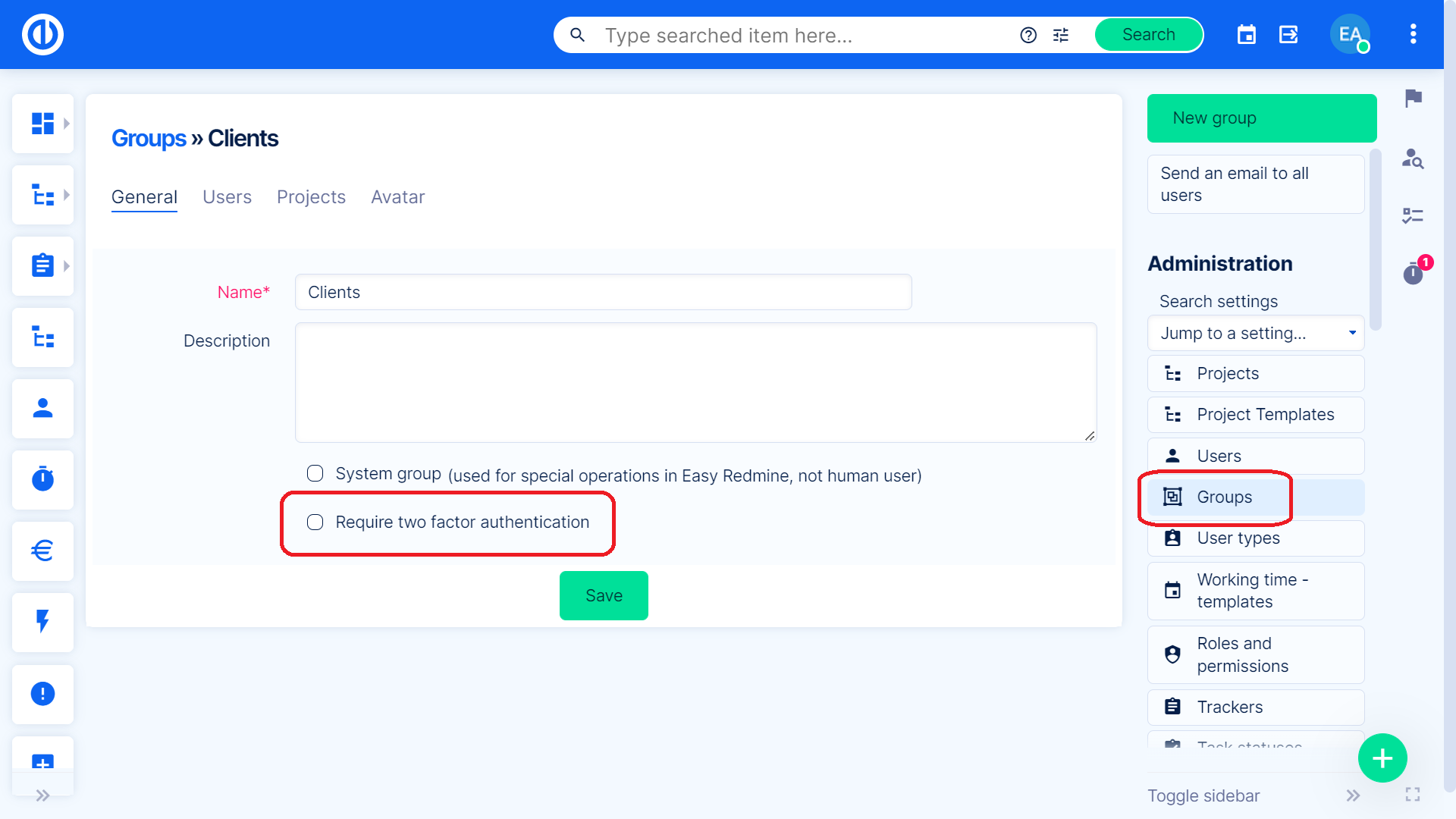

ユーザー グループに XNUMX 要素認証を要求する

ユーザーグループに対して XNUMX 要素認証を強制することができます。 ユーザーがそのようなグループのメンバーである (またはそのようなグループに追加された) 場合、次回のログインで XNUMX 要素認証が必要になります。 この機能を有効にするには、[管理] » [グループ] » [グループを選択] » [XNUMX 要素認証が必要] にチェックを入れて保存します。

コーナー状況

- Q:設定で2要素認証を構成しました。 このスキームを有効にしました。 私のアカウントでは、XNUMXFAを有効にして、Google認証システムアプリを使用してみました。 認証システムアプリによって生成されたコードで確認できませんでした。 MicrosoftAuthenticatorアプリも試してみました。 同じ問題。

A:問題は、サーバーがそのクロックをNTPと同期しなかったことです。 そのため、サーバーでの時間は私の電話での時間とは異なりました。